An Interest In:

Web News this Week

- April 25, 2024

- April 24, 2024

- April 23, 2024

- April 22, 2024

- April 21, 2024

- April 20, 2024

- April 19, 2024

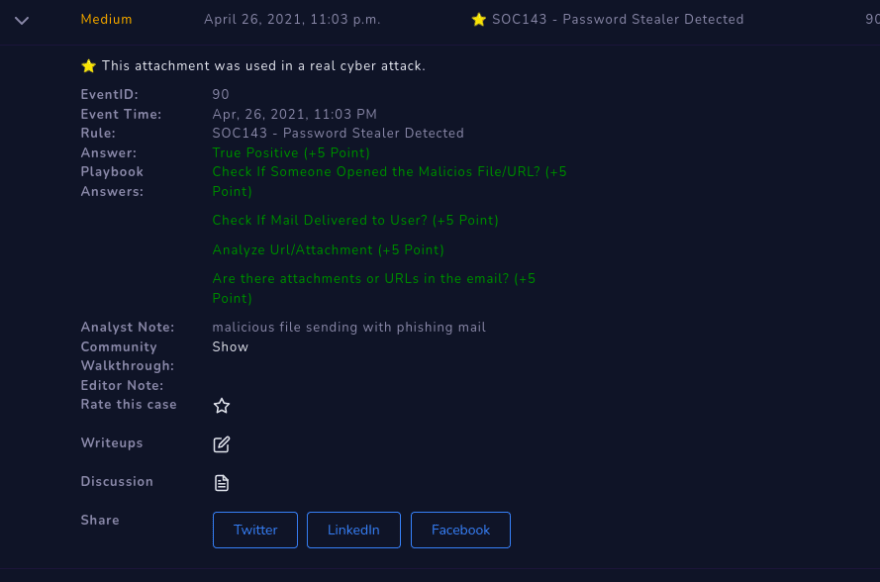

LetsDefend SOC143 - Password Stealer Detected

Merhabalar , bu yazmzda LetDefend platformu zerinde bulunan SOC143 - Password Stealer Detected isimli event ID'si 90 olan davay ele alacaz.LetsDefend platformundan ve mavi takm operasyonlar bakmndan yararlarndan daha nceki yazda bahsetmitik.Hemen davay stlenerek balayalm.

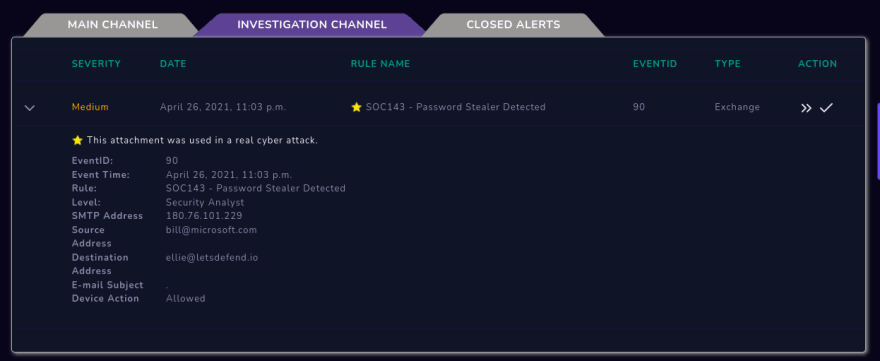

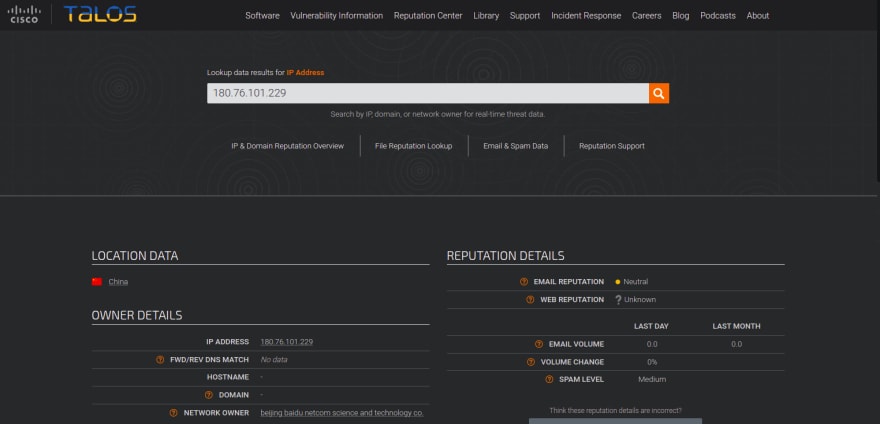

Genel itibariyle bir bakacak olursak. Olay April 26, 2021, 11:03 p.m. tarihinde gereklemi. 180.76.101.229 nolu IP adresinden [email protected] kullancsndan [email protected] isimli kullancya gnderilen bir mail ieriyor. Cihaz eylemi kabul edilirken, mailin ierii ve konusu belirtilmemi bizden aratrmamz beklenmi. ncelikle bilgi olarak bize sunulan IP adresini farkl platformlarda aratp bilgi edinmeye alyoruz.

Cisco Talos , AbuseIPDB vb. eitli platformalarda arattk. Edindiimiz bilgilere gre IP in kl, Beijing merkezli bir providera ait. imdi ise LetsDefend platformunda bulunan mailbox blmne gei yapyoruz ve mail hareketliliini aratrmaya balyoruz.

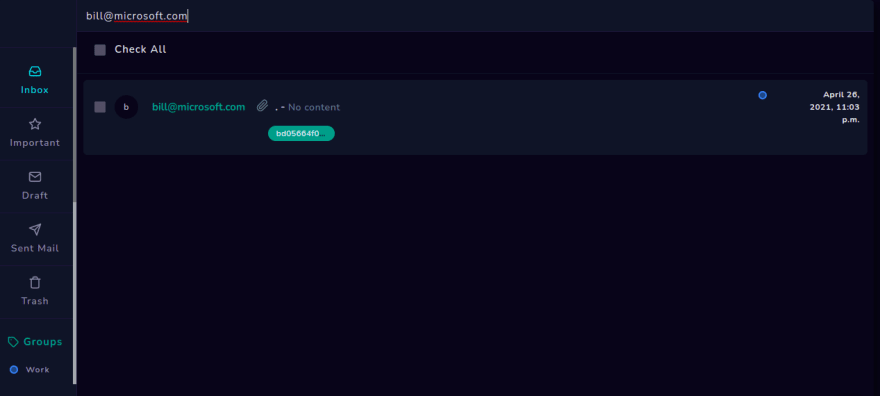

Mailbox -> Inbox sekmesinde source olan [email protected] u veyahutta tarihi filtreleyip maili kontrol ediyoruz.

Mail ieriini inceleyecek olursak herhangi bir metin veya balk belirtilmeden yalnzca bir .zip dosyayyla karlayoruz.Karlatmz bu .zip dosyasn Hybrid Analysis, VirusTotal gibi platformlarda aratrp "Zararl herhangi bir ey ieriyor mu ?","Daha nceki kaytlarda zararl bir durumla karlalm m?" gibi sorulara yant aryoruz.

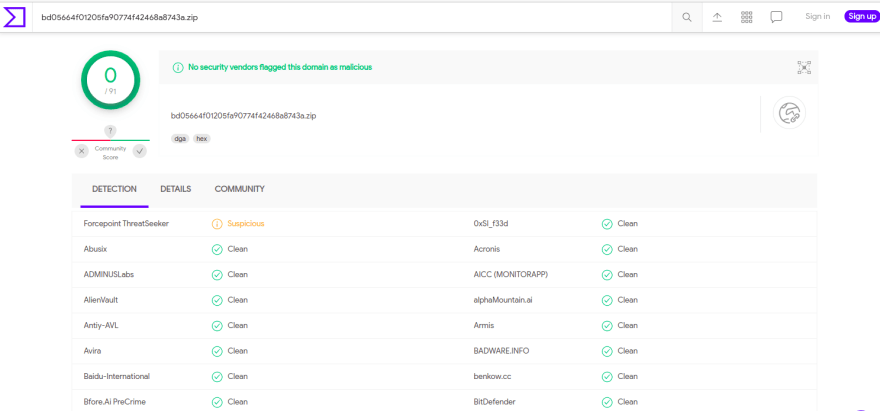

VirusTotal platformunda arattmzda 91 farkl aramann sadece 1 tanesinde pheli olduuna kanaat getirildiini gryoruz.

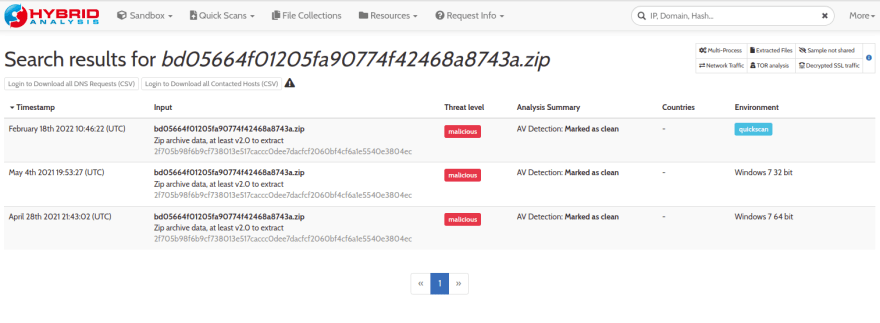

Hybrid Analysis'de arattmzda ise malicious olarak bildirilen durumlarla karlayoruz.

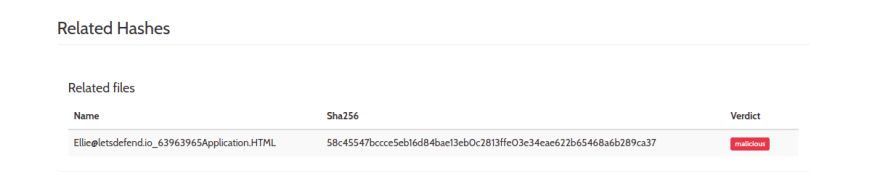

Bu durumlar detayl incelediimiz vakit iinde barndrd dosyann malware olarak bildirildiini gryoruz.Tm bu riskleri gz nnde bulundurarak .zip dosyasn sanal makinemiz olan Kali Linux'a indirip inceliyoruz.

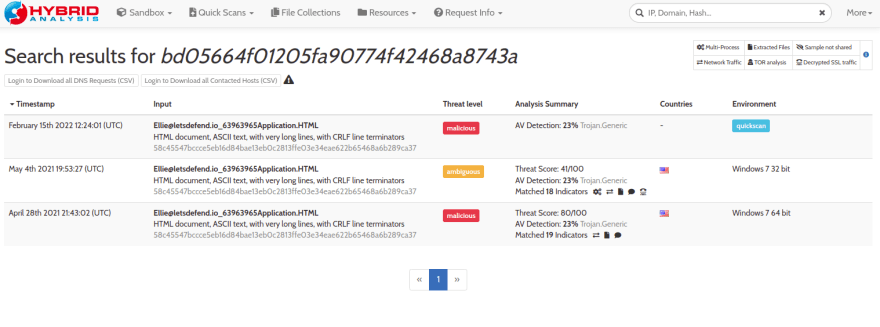

ndirip bize verilen infected parolasyla birlikte dosyay dar karyoruz ardndan .zip dosyasndan kan HTML dosyasn kontrol etmek zere VirusTotal ve Hybrid Analysis'e bavuruyoruz.

Dosyay kontrol edebilmek iin md5sum yardm ile dosyamsn MD5 n buluyoruz.

Yukarda grld zere HTML dosyamz farkl platformlarda arlkl olarak malicious olarak bildirilmi.

Hybrid Analysis'de detayl olarak incelediimizde alnan ekran grntlerinde bir login paneli olduunu gryoruz ve phishingden pheleniyoruz. Bu phelerimizi dorulamak iin bize gvenli ortam salayan any.run platformu zerinde HTML dosyasn ayoruz.

Dosyay atktan sonra gerekten de grld zere bizi bir login ekran karlad.

Login ekrannda rastgele bir parola giriyoruz ve bizi tecyardit.com URL'sine ynlendirdiini gryoruz.

URL'yi VirusTotal'de aratmamzn ardndan pek ok kez malicious ve phishin olduuna kanaat getirildiini gryoruz. Login ekranndan ald parola bilgisini ilettii u noktada saklayp kiisel bilgileri alan bir eit phishing saldrs olduunu anlyoruz. Hatta bu seferki kurban direkt kendi adna uygulanan bir spear phishing saldrs ile kar karya. Hereyin ardndan edindiimiz bu bilgilerin nda davay sonlandrmak zere playbooku ayoruz.

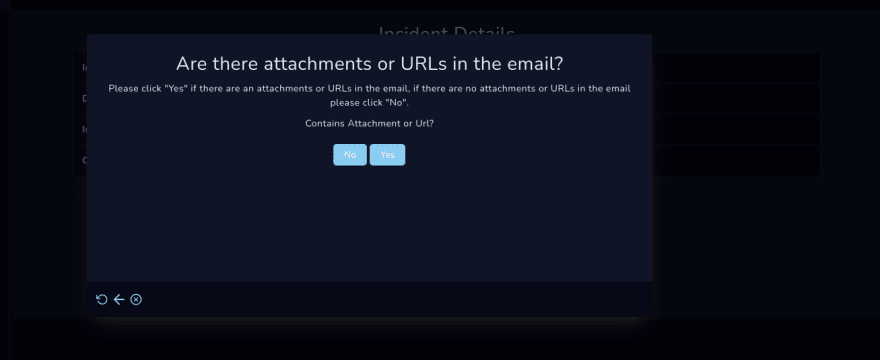

lk soruya dosya bir URL ierdii iin evet yantn veriyoruz.

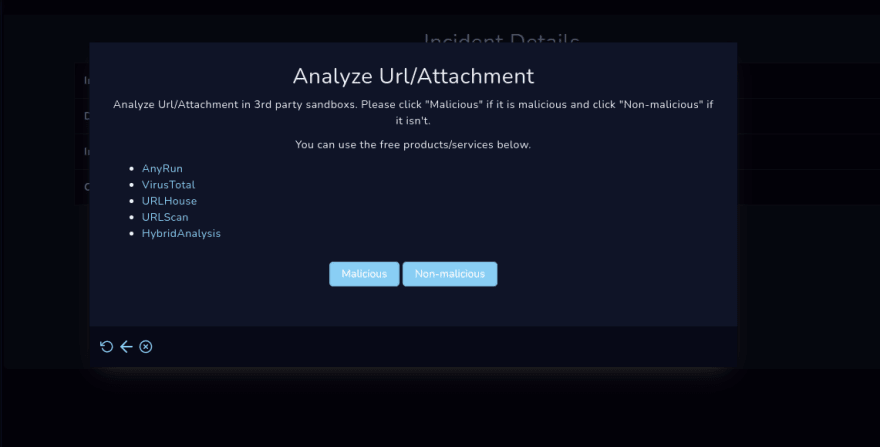

kinci soruda VirusTotal,Hybrid Analysis vb sitelerde aratp malicious durumlarla karlatmz iin malicious yantn veriyoruz.

Mail teslim edildii iin delivered iaretliyoruz.

Elde ettiimiz verileri girmemiz iin bize verilen blm dolduruyoruz ve playbooku tamamlyoruz.

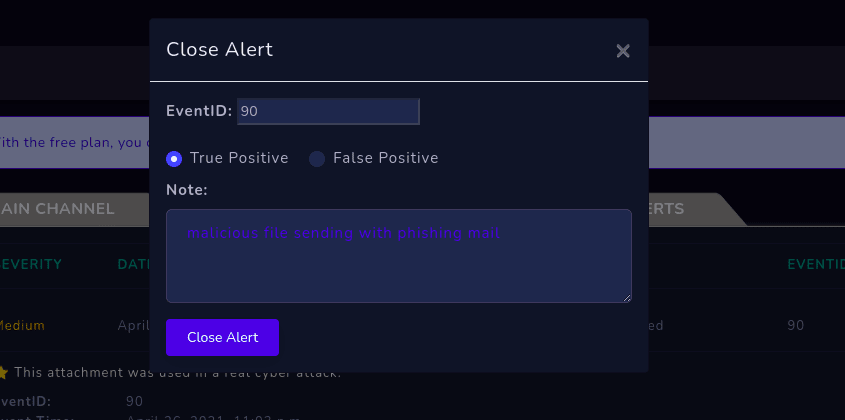

Yorumumuzu yapp davay baarl bir ekilde kapatyoruz.

Original Link: https://dev.to/yusiber/letsdefend-soc143-password-stealer-detected-5de

Dev To

An online community for sharing and discovering great ideas, having debates, and making friends

An online community for sharing and discovering great ideas, having debates, and making friendsMore About this Source Visit Dev To